Vulnerabilidades en Imágenes para Contenedor

La aplicación de parches de software para vulnerabilidades ha sido durante mucho tiempo un aspecto importante para mantener la seguridad del código implementado. El proceso de parchado se ha reinventado por completo.

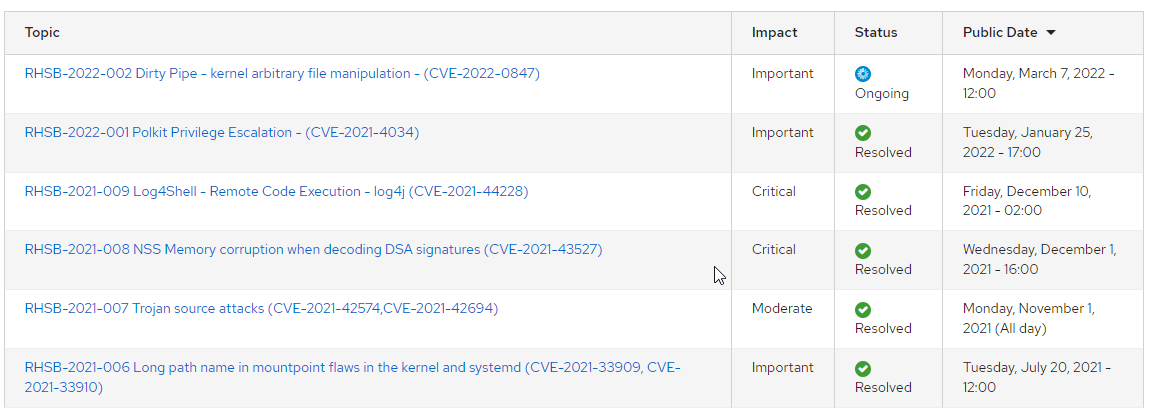

Aquí puedes encontrar una serie de vulnerabilidades que las empresas de tecnología identifican y van parchando (ejemplo de Red Hat Security Bulletins – Red Hat Customer Portal)

A modo de recordar, aquí una definición:

Una vulnerabilidad es una falla conocida en una pieza de software que un atacante puede aprovechar para realizar algún tipo de actividad maliciosa. Como regla general, puede suponer que cuanto más compleja es una pieza de software, más probable es que tenga fallas, algunas de las cuales serán explotables.

Aquí también te comparto una base de datos para vulnerabilidades del NIST>

Vulnerabilidades a nivel de aplicación

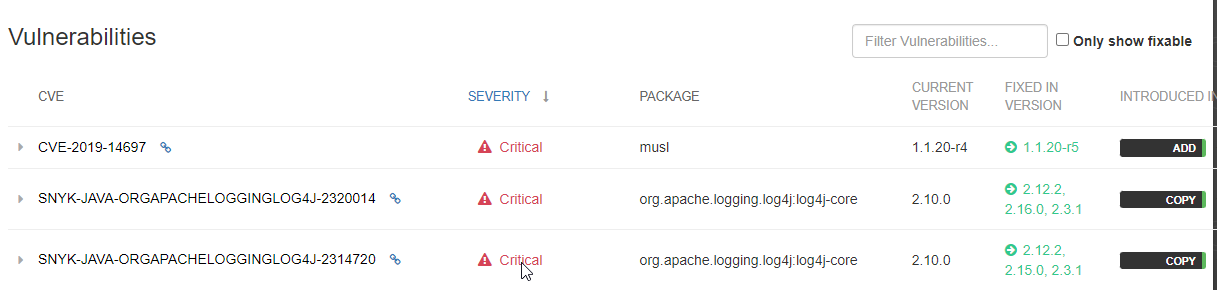

También hay vulnerabilidades que se encuentran a nivel de aplicación. La mayoría de las aplicaciones utilizan bibliotecas de terceros que normalmente se instalan mediante un administrador de paquetes específico del lenguaje de programación. Node.js usa npm, Python usa pip, Java usa Maven, etc. Los paquetes de terceros instalados por estas herramientas son otra fuente de vulnerabilidades potenciales.

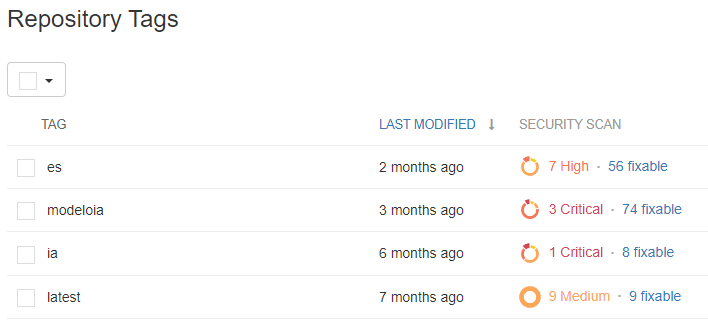

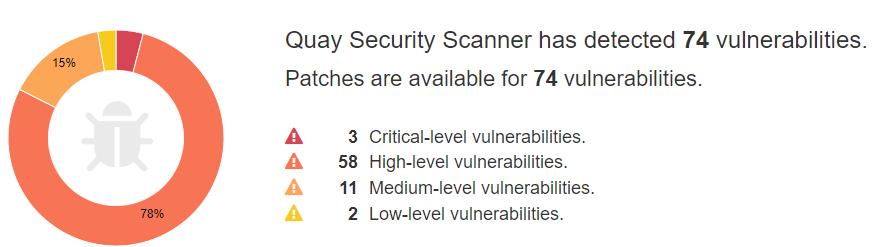

Los escáneres de vulnerabilidades automatizan el proceso de identificación de vulnerabilidades. Proporcionan información sobre la gravedad de cada problema y sobre la versión del paquete de software en la que se aplicó una corrección (si se ha puesto a disposición una corrección). Imágenes de referencia sobre Red Hat Quay

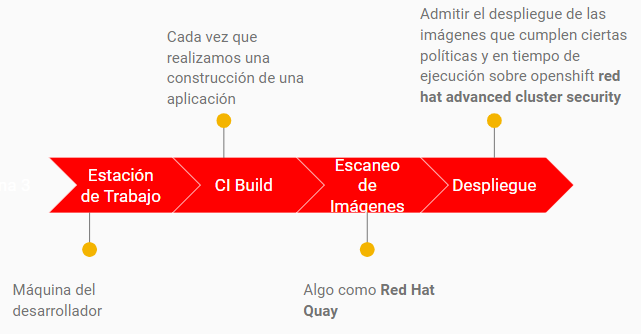

Entonces, se pueden hacer revisiones en diversos pasos del flujo de desarrollo de aplicaciones:

Si hablamos de Red Hat Openshift como plataforma de contenedores, es importante que puedas revisar Red Hat Quay y Red Hat Advanced Cluster Security